Check Point Firewall Modelleri ve Özellikleri

Hızlı destek almak isterseniz doğrudan arayın veya WhatsApp’tan yazın.

Check Point firewall modelleri; merkezi güvenlik yönetimi, VPN, tehdit önleme, loglama ve kurumsal politika ihtiyaçlarına göre değerlendirilmelidir.

Biga Bilişim, Check Point model seçimi, ürün tedariği, kurulum, geçiş ve bakım sürecini işletmenin güvenlik yapısına göre ele alır.

Firewall Marka ve Model Seçiminde Hangi Kararlar Önemli?

Firewall seçiminde marka kadar kullanıcı sayısı, internet hızı, VPN, güvenlik lisansları, loglama, HA ihtiyacı, yönetim kolaylığı ve geçiş planı da belirleyicidir.

- Yeni firewall alacak, mevcut cihazını yenileyecek veya lisans süresi yaklaşan işletmeler

- VPN, web filtreleme, uygulama kontrolü, IPS, antispam veya loglama ihtiyacı olan kurumlar

- Şube bağlantısı, uzak çalışma, yedek internet veya yüksek erişilebilirlik planlayan ekipler

- FortiGate, Sophos, Palo Alto, Check Point, WatchGuard veya SonicWall arasında karar vermek isteyen firmalar

- Antalya’da yerinde kurulum; uzaktan yönetilebilir yapılarda Türkiye geneli firewall desteği isteyen işletmeler

Proje, Model ve Teknik Karar Noktaları

Check Point Firewall Modelleri ve Özellikleri kapsamında teknik kararlar satın alma adımından önce netleştirilmelidir. Bu nedenle ilgili hizmetler ve bilgi merkezi içerikleriyle birlikte okunması, hem kullanıcı kararı hem de arama motoru anlayışı için daha güçlü bir yapı oluşturur.

| Karar Başlığı | Neyi Etkiler? | Dikkat Edilecek Nokta |

|---|---|---|

| Kullanıcı ve oturum sayısı | Firewall performansını ve model seçimini belirler. | Sadece internet hızı değil eş zamanlı oturum, VPN ve güvenlik profilleri birlikte hesaplanmalıdır. |

| Güvenlik lisansları | Web filtreleme, IPS, antivirüs, uygulama kontrolü ve raporlama kapsamını etkiler. | Lisans içeriği ve yenileme maliyeti satın alma öncesi netleştirilmelidir. |

| VPN ve şube bağlantısı | Uzak çalışma ve çok lokasyonlu yapıların sürekliliğini belirler. | SSL VPN, IPsec VPN, site-to-site VPN ve MFA ihtiyacı ayrı değerlendirilmelidir. |

| Loglama ve raporlama | Olay inceleme, KVKK teknik uyum ve arıza analizinde kritik rol oynar. | Log saklama süresi, rapor okunabilirliği ve SIEM entegrasyonu planlanmalıdır. |

| Geçiş ve bakım planı | Kesinti riskini ve güvenlik devamlılığını etkiler. | Yedek konfigürasyon, test, geri dönüş ve firmware planı hazırlanmalıdır. |

Bakım, Takip ve Sürdürülebilirlik

Check Point Firewall Modelleri ve Özellikleri tamamlandıktan sonra sistemin izlenebilir, belgelenebilir ve gerektiğinde genişletilebilir olması gerekir. Bu nedenle kurulum, tedarik veya teknik analiz işleri bakım ve destek planıyla birlikte düşünülmelidir.

Firewall Seçim, Geçiş ve Bakım Süreci

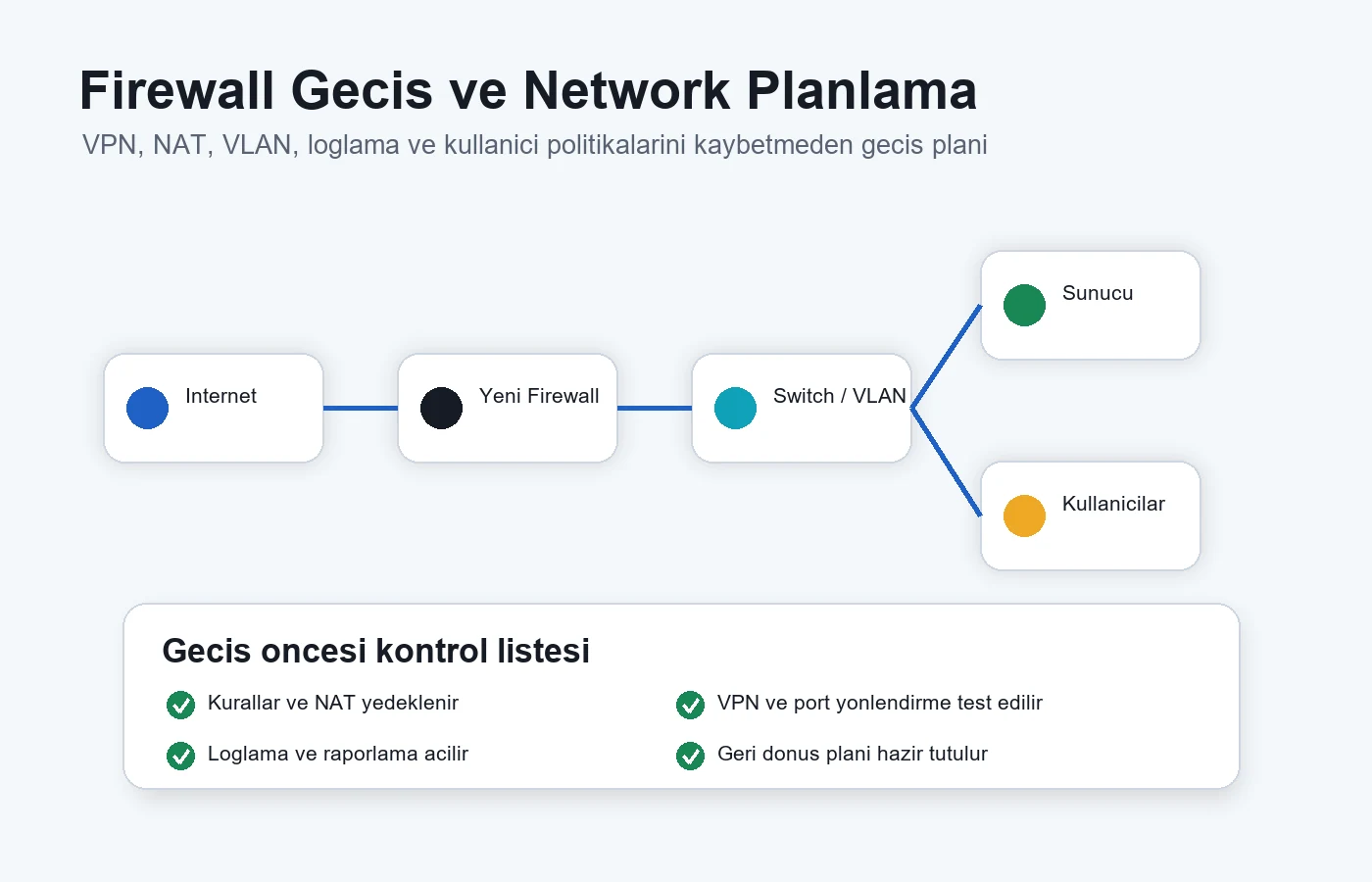

Mevcut internet çıkışı, kullanıcı sayısı, VPN, NAT, kural seti, lisans ve loglama ihtiyacı incelenir. Yeni cihaz veya geçiş planı kesinti riskini azaltacak şekilde hazırlanır.

İhtiyacı ölçeriz

Kullanıcı, oturum, VPN, internet, şube, uygulama ve loglama ihtiyaçları birlikte çıkarılır.

Geçişi planlarız

Eski kural seti, NAT, VPN, yedek konfigürasyon, test ve geri dönüş adımı hazırlanır.

Bakımı takip ederiz

Lisans, firmware, yedek, loglar, VPN kullanıcıları ve kritik kurallar düzenli kontrol edilebilir.

Süreç nasıl ilerler?

- Mevcut firewall, internet çıkışı, ağ ve kullanıcı yapısı analiz edilir.

- Model, lisans, VPN, loglama ve güvenlik profili ihtiyacı belirlenir.

- Geçiş, kurulum, test ve geri dönüş planı hazırlanır.

- Yedek konfigürasyon, raporlama ve bakım notlarıyla teslim edilir.

Özellikle neleri kontrol ederiz?

- Kullanıcı, oturum, internet ve VPN kapasitesi

- NAT, port yönlendirme ve erişim kuralları

- Web filtreleme, IPS ve uygulama kontrolü

- Loglama, raporlama ve saklama ihtiyacı

- Lisans, firmware ve konfigürasyon yedeği

İlgili Teknik ve Mühendislik Notları

Bu hizmetin arkasındaki teknik kararları anlamak için kısa bilgi merkezi notları:

Bağlantılı Teknik Terimler

Bu konuyu değerlendirirken aşağıdaki teknik başlıklar da karar sürecini netleştirir.

Check Point Firewall Modelleri ve Özellikleri için ihtiyaç netleştiğinde ürün seçimi, kurulum, geçiş, bakım veya destek adımı planlanabilir.

Check Point Firewall Modelleri ve Özellikleri Sıkça Sorulan Sorular

Kullanıcı sayısı, internet hızı, eş zamanlı oturum, VPN, güvenlik lisansları, loglama, şube sayısı ve büyüme planına göre seçilmelidir.

Web filtreleme, IPS, antivirüs, uygulama kontrolü, raporlama ve bazı güvenlik güncellemeleri lisans kapsamına bağlıdır.

Evet, ancak eski kurallar doğrudan kopyalanmadan önce gereksiz portlar, eski VPN kullanıcıları ve riskli izinler temizlenmelidir.

Evet. SSL VPN, IPsec VPN, site-to-site bağlantılar ve MFA kullanımı cihaz performansını ve lisans ihtiyacını etkileyebilir.

Planlı geçişte kesinti riski azaltılır. Yedek konfigürasyon, test, bakım penceresi ve geri dönüş planı hazırlanmalıdır.

Güvenlik olayı, kullanıcı erişimi, bağlantı sorunu ve geriye dönük incelemelerde loglar kritik kanıt ve analiz kaynağıdır.

Evet. Departman, kullanıcı grubu veya cihaz tipine göre internet erişim politikaları hazırlanabilir.

İş sürekliliği ihtiyacına göre çift internet, failover veya yüksek erişilebilirlik senaryosu planlanabilir.

Lisans, firmware, kural seti, NAT, VPN kullanıcıları, loglar, güvenlik profilleri ve konfigürasyon yedeği kontrol edilir.

Tek bir doğru marka yoktur. İhtiyaç, bütçe, yönetim kolaylığı, lisans kapsamı, performans ve destek süreci birlikte değerlendirilmelidir.

Evet. Yetkili erişim, loglama, ağ ayrımı ve güvenlik politikaları teknik uyum çalışmalarını destekler.

Kullanıcı sayısı, internet hızı, VPN ihtiyacı, mevcut cihaz, şube sayısı, güvenlik lisansı ve loglama beklentisi teklif için önemlidir.

Evet. Keşif, kurulum, cihaz değişimi, kablolama, geçiş ve saha testi gereken işlerde Antalya içi yerinde destek planlanabilir.

Evet. Yazılımsal ayar, lisans, ürün seçimi, raporlama, konfigürasyon ve danışmanlık gerektiren konularda Türkiye genelinde uzaktan destek verilebilir.

Mevcut cihaz modeli, kullanıcı sayısı, port veya lisans ihtiyacı, yaşanan sorun, hedeflenen yapı ve marka tercihi teklifin doğru hazırlanmasını sağlar.

Evet. Çalışan yapı korunarak riskli, eski veya yetersiz noktalar kademeli şekilde iyileştirilebilir.

Kritik işlerde kesinti riski önceden değerlendirilir; bakım penceresi, test ve geri dönüş planı hazırlanır.

Evet. İhtiyaca göre periyodik kontrol, uzaktan destek, yerinde müdahale, lisans/garanti takibi ve raporlama yapılabilir.

Anlaşma kapsamına göre cihaz listesi, bağlantı bilgileri, konfigürasyon notları, test sonuçları ve bakım önerileri dokümante edilebilir.

Telefonla arayabilir veya WhatsApp’tan yazabilirsiniz. Mevcut durum alındıktan sonra keşif, analiz veya teklif adımı başlatılır.

Check Point Firewall Modelleri ve Özellikleri için doğru kapsamı birlikte netleştirelim.